Stuxnet - vũ khí nguy hiểm trong thế giới mạng

- Chi tiết

- Được viết: Chủ nhật, 26 Tháng 5 2013 23:21

- Viết bởi Hải Đăng

- Lượt xem: 11173

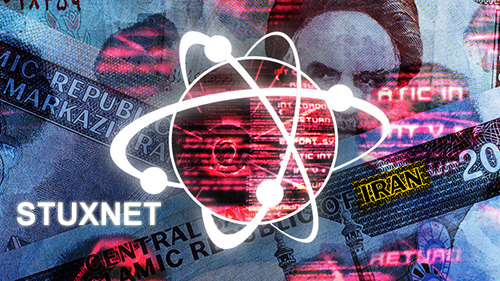

Được nhận diện là một nguy cơ bảo mật bùng nổ vào tháng 6 năm 2010, sâu máy tính Stuxnet đã lây nhiễm vào ít nhất 14 cơ sở công nghiệp của Iran, trong đó có cả một nhà máy làm giàu uranium. Stuxnet đã gây nên một mối lo ngại rất lớn đó là sâu máy tính giờ đây có thể được sử dụng để phá hoại sản xuất chứ không chỉ dùng cho mục đích thăm dò hay đánh cắp thông tin nữa. Điều đáng chú ý là Stuxnet có cơ chế hoạt động cực kì phức tạp, kèm theo đó là một số đặc tính rất riêng, rất nguy hiểm, thậm chí nó đã khai thác thành công một số lỗi mà người ta chưa hề biết đến để thực hiện mục đích của mình.

Cách hoạt động của Stuxnet

Sâu máy tính (worm) và virus đều được thiết kế nhằm mục đích phá hoại dữ liệu hoặc các hệ thống máy tính. Tuy nhiên, worm nguy hiểm hơn bởi nó có khả năng tự sao chép và tự lan truyền giữa các máy tính với, thường là sẽ thông qua một mạng máy tính. Stuxnet chính là một con worm và nó hoạt động theo 3 giai đoạn. Đầu tiên, nó sẽ nhắm đến các máy tính sử dụng Windows để lây nhiễm và tiếp tục lan truyền qua mạng bằng biện pháp tự sao chép. Sau đó, Stuxnet sẽ nhắm vào Step7, một phần mềm chạy trên Windows do Siemens phát triển để kiểm soát các thiết bị công nghiệp, ví dụ như van, lò nung... Cuối cùng, sâu này sẽ tìm cách phá hỏng các bộ lập trình logic (programmable logic controller - PLC, dùng để kiểm soát các hệ thống, máy móc và công cụ dùng trong công nghiệp). Quy trình chi tiết thì như sau:

Cũng vì khả năng của mình mà chủ nhân của Stuxnet có thể bí mật trinh thám xem những hệ thống công nghiệp nào được sử dụng ở cơ sở sản xuất của nạn nhân. Chúng thậm chí còn có thể làm cho các máy li tâm quay nhanh đến nỗi hỏng trục mà người vận hành không hề hay biết. (Tính đến ngày hôm nay Iran cũng chưa xác nhận một bài báo nói rằng Stuxnet đã làm hỏng một số máy li tâm của họ).

Nguy hiểm hơn, Stuxnet bao gồm nhiều thành phần và được phân tán nhiều nơi để có thể được cập nhật khi cần. Nó cũng có cơ chế giả dạng tập tin thư viện liên kết động (DLL) rất tinh vi nên có thể đánh lừa việc truy cập file DLL của phần mềm Step7. Theo giải thích của Symantec, Step 7 sử dụng một thư viện tên là S7otbxdx.dll để truy cập vào các bộ PLC. Stuxnet sẽ thay thế tập tin này bằng phiên bản riêng của nó, nhờ vậy mà sâu có thể can thiệp vào quá trình đọc, ghi dữ liệu từ máy tính đến PLC.

Stuxnet được lập trình để có thể bí mật lây từ máy Windows này sang máy Windows khác. Ngay cả khi máy không được kết nối Internet thì Stuxnet vẫn có thể tự sao chép mình thông qua các ổ đĩa USB. Chính vì đặc biệt tính này mà các chuyên gia bảo mật khi đó đã lo lắng rằng Stuxnet sẽ nhanh chóng lây lan ra thế giới bên ngoài. Thực chất thì vào tháng 10 năm ngoái, Thư kí bộ quốc phòng Leon Panetta của Mỹ đã từng lên tiếng rằng nước này đang có nguy cơ bị tấn công bởi một trận "Trân Châu Cảng trong không gian số". Một đợt tấn công như vậy có thể làm xe lửa trật đường ray, nguồn nước bị nhiễm độc cũng như đánh sập cả hệ thống lưới điện quốc gia. Ngay sau đó một tháng, tập đoàn năng lượng Chevron (trụ sở chính tại Mỹ) thừa nhận họ chính là công ty Hoa Kì đầu tiên bị nhiễm Stuxnet.

Quay trở lại con sâu Stuxnet, cho đến nay người chịu trách nhiệm sáng tạo ra nó vẫn chưa hề bị chính thức phát hiện. Tuy nhiên, kích thước và mức độ nghiêm trọng của nó đã khiến các chuyên gia tin rằng Stuxnet đã được tạo nên nhờ có sự hậu thuẫn của một quốc gia nào đó. Hai "kẻ tình nghi" hàng đầu được giới bảo mật đưa ra là Mỹ và Israel bởi họ có mối quan hệ không tốt với Iran. Ngoài ra, Mỹ cũng đang có rất nhiều nỗ lực để ngăn chặn chương trình hạt nhân của Iran này nên không loại trừ khả năng họ tạo ra một sâu máy tính để phá hoại đối thủ của mình.

Với một cú đánh mạnh do Stuxnet gây ra, kịch bản về một ngày tận thế trong đó mọi thứ điều khiển bằng máy tính đều bị tê liệt đã bắt đầu dần dần trở thành hiện thực. Những gì diễn ra trong phim Live Free or Die Hard 4 có thể sẽ được áp dụng và nhà nghiên cứu Schouwenberg nói rằng khi đó, "khoa học viễn tưởng bổng nhiên trở thành sự thật". Nhưng ai sẽ là người cứu thế giới? Đó sẽ không phải là Bruce Willis, một chàng trai có 27 tuổi có tóc đuôi ngựa như trong phim, mà chính các chuyên gia và kĩ sư bảo mật sẽ lật ngược thế cờ.

Nói thêm một chút về Roel Schouwenberg, anh ta là một thiên tài máy tính từ lúc nhỏ. Vào năm 14 tuổi, Schouwenberg tự mình phát hiện ra một con virus và đã liên hệ với Kaspersky Lab. Vài năm sau, anh email hỏi Eugene Kaspersky, nhà sáng lập ra hãng bảo mật danh tiếng này, để hỏi xem liệu anh có nên học toán ở trường đại học hay không nếu như anh muốn trở thành một chuyên gia bảo mật. Kaspersky trả lời bằng cách cung cấp cho cậu bé 17 tuổi này một công việc, và Schouwenberg đã nhận lời. Sau bốn năm làm việc cho công ty ở Hà Lan, Schouwenberg đi đến Boston, Mỹ và ở đây anh biết rằng để có thể chống lại malware, một kĩ sư sẽ cần đến rất nhiều kĩ năng đặc thù.

10 năm sau đó, Schouwenberg đã chứng kiến sự thay đổi rất lớn trong lĩnh vực của mình. Cách phát hiện virus thủ công ngày nào đã được thay thế bằng hệ thống tự động với năng suất phát hiện lên đến 250.000 malware mới mỗi ngày. Lúc đó, ngân hàng mới là những đối tượng chịu nguy hiểm, còn việc các quốc gia đối đầu nhau trên không gian số vẫn còn là chuyện xa vời lắm.

- Trang trước

- Trang sau >>